"해커, 수사망 교란위해 많은 서버IP 남겼을 수도"

|

| ◇10일 오전 서울 서대문구 경찰청 사이버테러대응센터 디지털증거분석실에서 경찰 수사관이 국내 주요 기관 전산망을 교란한 디도스 해킹 세력을 추적하기 위해 악성코드에 감염된 서버 4대의 기록을 분석하고 있다. 이제원 기자 |

◆“좀비 PC 19개국 서버와 접속”=지금까지 추적을 통해 악성 프로그램이 공격명령을 내린 방식과 좀비 PC가 접속한 서버, 서버가 있는 국가가 밝혀졌다.

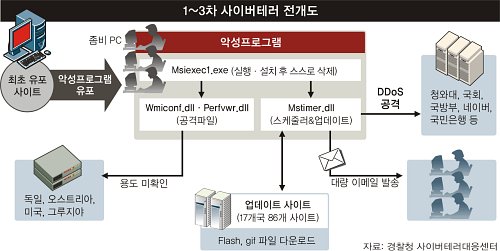

경찰청 사이버테러대응센터에 따르면 악성 프로그램에 PC가 감염된 후 그 안의 악성코드가 활동을 개시하면 두 개의 기능을 갖는 파일로 나뉜다. 새로 생성된 파일 하나는 공격파일(Wmiconf.dll 또는 Perfvwr.dll)이고, 다른 하나는 스케줄러 겸 업데이트 파일(Mstimer.dll)이다.

이 중 1∼3차 디도스 공격은 두 번째 스케줄러 겸 업데이트 파일에 따른 것으로 분석됐다. 공격 목표 목록과 타이머 기능이 있어 언제 공격을 감행하고 언제 중단할지가 미리 정해져 있다. 특히 다른 서버로부터 새 기능을 부여받을 수 있도록 돼 있다. 2차 공격 후 대량 스팸메일을 발송하거나 3차 공격 후 좀비 PC의 하드 파괴가 가능했던 이유다.

경찰 수사결과 이 두 번째 파일을 업데이트하는 서버 인터넷 프로토콜(IP)는 모두 92개이며, 미국·일본·중국·호주 등 19개국에 걸쳐 있는 것으로 드러났다. 이 중 5개 서버는 국내에 있으며, 경찰은 서울과 인천 등지에 있는 4개 서버를 확보해 해커의 흔적을 추적 중이다.

◆“새로운 형태 공격도 가능”=악성코드가 생성한 첫 번째 파일, 즉 공격 파일은 직접적인 피해를 주지는 않지만 ‘잠재된 위협’ 요소다. 이 파일은 독일, 오스트리아, 미국, 그루지야에 있는 서버 혹은 사이트와 수시로 통신하고 있는데, 지금으로서는 공격 목표가 불분명하다. 국정원과 경찰은 이 파일이 4개국 서버와 어떤 내용을 교신했는지 확인하지 못한 상태다.

경찰청 관계자는 “실제 피해를 준 파일이 92개국 서버와 교신하며 새로운 공격 기능을 갖추게 됐다”며 “활동을 개시하지 않았지만 수시로 특정 서버와 통신하는 점을 감안하면 새로운 형태의 공격 가능성도 배제할 수 없다”고 말했다.

이번 디도스 공격이 치밀하게 진행된 점을 감안하면 수사당국의 추적을 피하기 위해 파일을 나누고 여러 국가에 산재한 서버들과 통신한 것 아니냐는 분석도 나오고 있다. 공격을 감행한 스케줄러 겸 업데이트 파일의 경우 접속한 19개국 92개 서버 주소가 이미 악성코드에 명시돼 있던 점도 이런 추측을 가능케 한다.

IT 보안업체의 한 관계자는 “해커가 수사망을 교란할 목적으로 악성코드 안에 실제보다 많은 업데이트 서버 IP 주소를 적어 놓았을 수 있다”고 말했다.

김재홍 기자 hong@segye.com

Copyright ⓒ 세계일보. 무단 전재 및 재배포 금지

![[황정미칼럼] 머니 무브의 종착지는?](http://img.segye.com/content/image/2025/11/03/128/20251103517547.jpg

)

![[설왕설래] 최장수 사법연수원장](http://img.segye.com/content/image/2025/11/03/128/20251103517560.jpg

)

![[기자가만난세상] 구경당하는 불쾌함에 대하여](http://img.segye.com/content/image/2025/11/03/128/20251103517508.jpg

)

![법정서 ‘여사님’을 붙일 수 없는 이유 [서아람의 변호사 외전]](http://img.segye.com/content/image/2025/11/03/128/20251103514866.jpg

)

![[포토] 윈터 '깜찍하게'](http://img.segye.com/content/image/2025/10/31/300/20251031514546.jpg

)