업데이트 하며 바이러스 유포

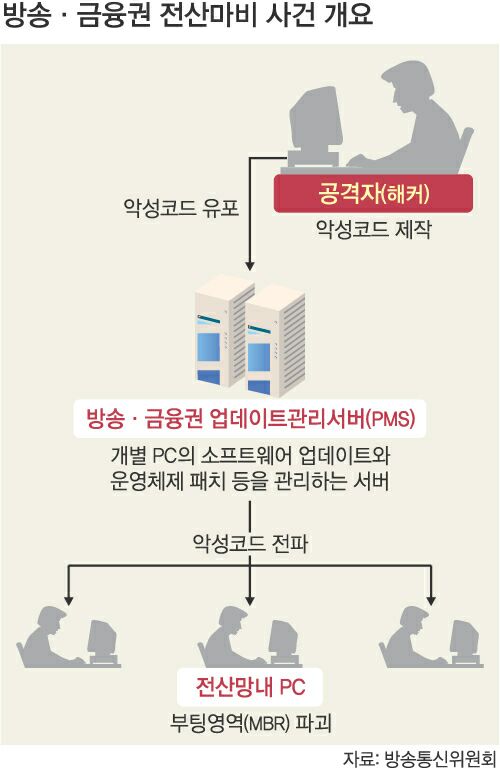

보안업체 “서버 해킹은 아니다” 20일 주요 방송사와 금융권의 전산망을 일거에 마비시킨 주범이 과거 발생한 디도스(DDoS·분산서비스거부) 공격이 아닌 ‘해킹’으로 확인됐다. 방송통신위원회는 피해 기관으로부터 채증한 악성코드를 초동 분석한 결과, 업데이트 관리서버를 통해 바이러스가 유포된 것으로 추정된다고 밝혔다. 2009년 7월과 2011년 3월 사이버 대란을 일으킨 디도스 공격과는 확연히 다르다.

이날 사이버테러는 업데이트 관리서버(PMS)에 잠복해 있던 바이러스가 순식간에 서버에 연결된 PC를 공격해 부팅영역을 파괴하면서 대량 피해를 일으켰다. 부팅영역이 파괴된 PC는 시동 자체가 불가능하고, 저장돼 있는 정보가 모두 유실됐을 가능성도 높다.

그렇다면 해커가 업데이트 관리서버에 어떻게 바이러스를 잠복시켰는지도 관심이다.

현재 MBC와 신한은행, 농협은 안랩의 ‘V3’백신을, KBS와 YTN은 하우리의 ‘바이로봇’을 이용중인 것으로 알려졌다.

한 보안 전문가는 “해커가 불순한 의도를 갖고 업데이트 서버를 공격해 백신업체가 애초 등록한 업데이트 파일을 지우고 자신이 만든 파일을 올리면 이 서버를 통해 내부 이용자의 PC가 감염될 수 있다”고 말했다.

이와 관련 하우리는 “(백신) 엔진 업데이트 서버가 해킹된 것은 아니며, 해커가 악의적인 목적으로 악성코드를 백신 프로그램 구성모듈 파일로 위장해 각 사의 PMS 서버에 침투한 것”이라고 밝혔다. 안랩 관계자는 “안랩의 업데이트 서버가 해킹당했을 가능성은 없다”고 언급했다.

엄형준 기자

Copyright ⓒ 세계일보. 무단 전재 및 재배포 금지

![[설왕설래] 베네수엘라 석유의 저주](http://img.segye.com/content/image/2026/01/05/128/20260105517351.jpg

)

![[채희창칼럼] 국가 수사 역량이 떨어지면](http://img.segye.com/content/image/2026/01/05/128/20260105517337.jpg

)

![[기자가만난세상] 세계가 알아듣기 시작한 한국어](http://img.segye.com/content/image/2026/01/05/128/20260105517255.jpg

)

![[기고] ‘진짜 자치’로 가는 길, ‘재정분권’에서 시작된다](http://img.segye.com/content/image/2026/01/05/128/20260105517083.jpg

)